Comment accéder à un compte Kali Linux Root pour obtenir toutes les autorisations ?

Nous allons discuter de la façon de se connecter en tant qu'utilisateur racine de Kali Linux et de la façon de corriger l'erreur "Autorisation refusée" lors de l'exécution d'une commande . Ensuite, nous verrons les recommandations pour l'utilisation d'un compte root.

Comment se connecter à l'utilisateur racine de Kali Linux ?

Se connecter à l' utilisateur root de Kali Linux n'est pas si simple, car pour des raisons de sécurité, vous trouverez cet utilisateur désactivé . Ce qui précède se produit parce que cet 'utilisateur racine de Kali Linux' dispose de toutes les autorisations sous son domaine, ce qui fait qu'il est quelque peu peu sûr, car en établissant une instruction mal exécutée, cela entraînera des résultats désastreux pour les fichiers ou leur contenu. .

Maintenant, savoir comment se connecter à l'utilisateur root de Kali Linux ? Suivez cette étape par étape super simple :

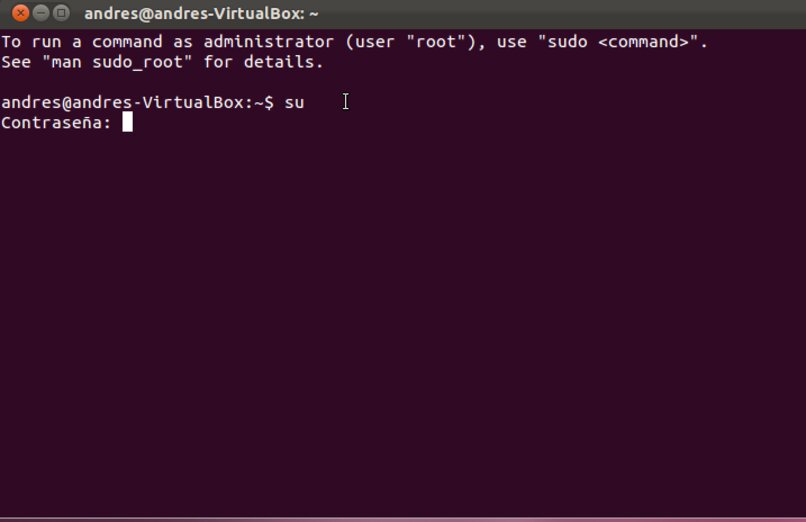

- Appuyez sur les touches Control + Alt + T, vous obtiendrez une boîte de dialogue, que vous devez placer dans la barre suivante : sudo su, mais sans les guillemets.

- Entrez votre mot de passe actuel en appuyant sur l'option racine Passwd et entrez le nouveau mot de passe, puis cliquez sur Entrer et fermer.

Comment corriger l'erreur "Autorisation refusée" lors de l'exécution d'une commande ?

Plusieurs fois, nous obtenons l'erreur "Permission refusée" lors de l'exécution d'une commande lorsque nous oublions par erreur le mauvais nom d'utilisateur dans notre AMI, ou parce que les autorisations de l'instance ne sont pas correctes non plus, ou nous avons simplement un fichier de clé publique SSH (.pub ) qui n'est pas non plus le bon pour ledit fichier. Par conséquent, nous voulons savoir comment corriger l'erreur "Autorisation refusée" lors de l'exécution d'une commande ? Ensuite, nous vous dirons :

- Confirmez que vous utilisez le nom d'utilisateur correct pour votre AMI et cela est réalisé en regardant Erreur : Le serveur a refusé notre clé ou Aucune méthode d'authentification prise en charge disponible qui se trouve sur leur page officielle.

- Vérifiez que les autorisations de réclamation sont correctes et que la clé publique SSH correcte constitue le fichier authorized_keys.

- Continuez à utiliser la console série EC2 car cela vous permet de résoudre les problèmes de démarrage, de configuration réseau et de SSH.

- Installez et utilisez AWS Systems Manager pour pouvoir vous connecter à la réclamation et utiliser les corrections, car il renouvelle vos autorisations et entre sa clé publique SSH dans ce fichier.

- Définissez AWSSupport-TroubleshootSSH afin que vous puissiez y installer l'outil EC2Rescue d'Amazon. Il procède ensuite à la recherche et à la résolution de certains problèmes qui induisent les anciennes erreurs de connexion lorsque vous vous connectez au périphérique Linux via SSH.

- Utilisez un script de données utilisateur qui corrige les autorisations SSH et ajoute la clé publique SSH correcte au fichier authorized_keys.

Recommandations pour l'utilisation d'un compte root

Ci-dessous, nous présentons les recommandations suivantes pour utiliser ce compte root, il est important que vous les preniez en compte afin que vous n'ayez pas de problèmes d'utilisation.

- Ouvrez à nouveau une session root par bureau virtuel ou console si vous en avez vraiment besoin car ce système est très sensible et une seule erreur peut l'endommager.

- Au cas où vous auriez besoin de configurer ou d'installer quelque chose, la chose la plus digne est d'ouvrir un terminal et d'activer le compte root en cliquant sur le terminal.

![]()

- Ne dites jamais le mot de passe de votre compte root, car il est important pour la même sécurité dudit système Linux.

- La chose la plus conseillée est de travailler avec des sessions utilisateur convenues, car elles sont restreintes et il n'y a aucun risque d'endommager le système.

N'entrez qu'en cas de besoin

"Connexion uniquement si nécessaire" est de la plus haute importance car le compte root vous donne la permission de vous connecter à tous les choix de configuration ; c'est pourquoi il fortifie la sécurité du système en restreignant certaines fonctions, afin que celles-ci ne soient réalisées que par son superutilisateur et restreint ainsi les espaces de configuration des autres utilisateurs ; afin qu'ils ne mettent pas le système en danger et que vous deviez le réinstaller .

Ne partagez pas les données d'accès

Il est de la plus haute importance de ne pas partager les données d'accès ou, ce qui revient au même, de laisser un réseau ouvert, car les cybercriminels peuvent accéder à des informations confidentielles telles que des messages à des amis, au travail, lors d'achats en ligne, des clés de notre messagerie, des réseaux sociaux, ou pire encore, à partir de nos comptes bancaires, de photographies, de vidéos que nous avons sur notre mobile et ils peuvent le faire via la méthode appelée renifleurs .

Déconnectez-vous toujours

Il est important de toujours vous déconnecter de votre compte root , car si vous ne le faites pas, il serait très facile de définir des commandes qui pourraient vous empêcher de rooter. Par conséquent, si possible, n'entrez votre compte root que lorsque vous avez vraiment besoin d'effectuer un réglage d'urgence en raison d'un incident, comme la correction d'une panne de disque ou la restauration de comptes bloqués. De plus, nous vous recommandons de ne pas vous connecter au compte root par son espace de connexion d'origine, mais plutôt d'utiliser sudo ou su, pour éviter d'induire des dommages involontaires avec ledit utilisateur root.

Laisser un commentaire

Cela peut t´intéresser...